L'uso di un personal computer non può oggi prescindere dalla particolare attenzione che deve essere rivolta alla salvaguardia di sistema operativo, file, documenti e posta elettronica rispetto ad agenti malevoli provenienti dal Web.

Panda Global Protection è un pacchetto per la protezione a 360 gradi del sistema, passando attraverso diverse funzionalità principali, che sono:

- Antivirus

- Antispyware

- Firewall

- Protezione identità

- Antispam

- Copie di backup

- Ottimizzazione delle prestazioni

- Tecnologie TruPrevent

Quest'ultima è basata su un progetto proprietario tecnologie preventive analizzare il comportamento

Prima di scaricare il pacchetto di prova è necessario compilare un form di registrazione che consente di usufruire del servizio gratuitamente per 1 mese. Il file di setup supera gli 80 MB, perciò è richiesta un po' di pazienza per portare a termine il download, in funzione del tipo di connessione di cui si dispone. L'installazione

Figura 1. Finestra rilevazione programma non compatibile

Nel caso venga rilevato un programma non compatibile con le sue caratteristiche, un'apposita finestra invita alla sua disinstallazione, tramite un pulsante dedicato. Al riavvio del sistema la procedura verrà ripresa dal punto in cui era rimasta, proponendo l'accettazione dell'accordo di licenza d'uso e successivamente il tipo di installazione, tra minima, personalizzata e tipica (consigliata). Prima di ultimare l'installazione viene avviata una prima fase di analisi per ricercare la presenza di elementi da eliminare. L'utilità è in grado di inviare informazioni anonime su attacchi ed agenti dannosi individuati per renderle disponibili in Rete, evitando naturalmente quelle riservate. Viene perciò richiesta una conferma in tal senso, tenendo presente che è comunque possibile inibire l'invio anche in un secondo momento all'interno delle impostazioni generali. Infine, occorre riavviare il sistema. Al successivo ingresso un messaggio invita all'attivazione del programma mediante una semplice procedura guidata. L'icona rappresentante una testa di panda presente nel systray conferma la sua presenza e con il tasto destro del mouse si abilita un menù contestuale che consente di verificare la presenza di aggiornamenti, bloccare le connessioni di rete, disabilitare la protezione automatica, avviare un processo di autodiagnosi, collegarsi alla risorse online su documentazione e supporto tecnico ed aprire la finestra principale.

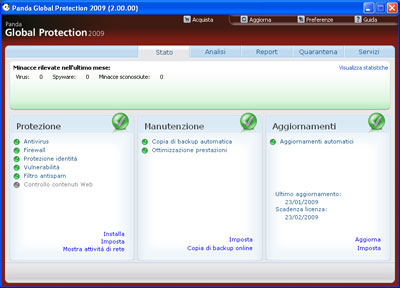

Figura 2. Interfaccia utente

Quest'ultima è caratterizzata da un'interfaccia che si presenta amichevole e ben progettata, con una grafica curata. Nella parte superiore sono disponibili 4 riferimenti per l'acquisto, l'aggiornamento, le preferenze e la guida. Proseguendo in basso vi sono 5 schede in successione. La prima è di stato e fornisce un insieme di informazioni sulle minacce rilevate nell'ultimo mese e consente di interagire con i principali parametri relativi a protezione, manutenzione ed aggiornamenti.

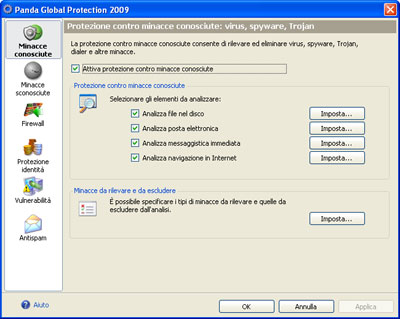

Figura 3. Area protezione

In termini di protezione si può agire su antivirus, firewall, protezione identità, vulnerabilità e filtro antispam. La sezione relativa alle minacce sconosciute, oltre all'azione TruPrevent propone quella euristica per un'ulteriore analisi del comportamento dei programmi per la rilevazione di minacce apparentemente sconosciute. Essa è attivabile per file, posta elettronica, navigazione e messaggistica istantanea. La sezione firewall fa specificare i programmi che sono autorizzati ad accedere ad Internet o ad una rete locale. E' inoltre possibile compilare due elenchi di computer che possano o meno accedere alla rete, specificandone nome, indirizzo IP o MAC della scheda di rete. La sezione di protezione dell'identità consente di rilevare la trasmissione di informazioni riservate, di inibire il reindirizzamento di connessioni telefoniche e di identificare e bloccare i siti non autorizzati con tre diversi livelli di sensibilità e mediante elenchi di URL proibiti. La sezione antispam si caratterizza per la definizione di filtri per bloccare le email indesiderate, potendo anche generare un elenco di indirizzi e domini da considerare attendibili.

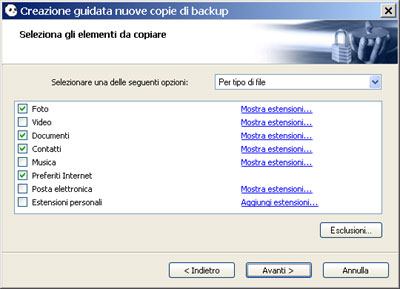

Figura 4. Procedura backup

L'area relativa alla manutenzione arricchisce le funzionalità del pacchetto, permettendo il salvataggio di file e documenti (anche su CD e DVD) per poterli ripristinare in caso di perdite accidentali. Un pratica procedura guidata aiuta l'utente a scegliere quali elementi includere nel backup per tipo di file o cartelle, rivelandosi uno strumento davvero utile. La funzione di ottimizzazione estende ulteriormente gli strumenti disponibili mediante la pulitura pianificabile di file e la deframmentazione del disco fisso. La scheda analisi serve ad effettuare la scansione forzata di memoria interna, disco locale, posta elettronica, cartelle e file. La finestra impostazioni fa scegliere i tipi di file da analizzare, le minacce da rilevare od escludere e consente di inviare allarmi via email od a postazioni in rete. La scheda report visualizza il log degli eventi e le statistiche con grafici dettagliati, rispetto ad un determinato lasso di tempo, indicanti le minacce rilevate. La finestra quarantena contiene gli agenti malevoli che sono state individuati nel sistema ed isolati, potendo anche aggiungere direttamente specifici file. La scheda servizi consente di inviare suggerimenti, richiedere supporto tecnico, preparare dei dischi di ripristino e trasmettere file sospetti a PandaLabs.

Figura 5. Pannello preferenze

Il pannello delle preferenze permette di intervenire su numerosi parametri di carattere generale, come l'invio di informazioni a Panda, il bilanciamento del carico della CPU durante la scansione e l'autodiagnosi. Si possono inoltre specificare i profili di posta di Microsoft Outlook ed Outlook Express, i parametri di un eventuale server proxy e la protezione con password di determinate aree per limitarne l'accesso.

Panda Global Protection 2009 è una soluzione completa ed affidabile, in grado di fronteggiare adeguatamente le principali minacce che quotidianamente mettono a repentaglio la sicurezza dei computer e la privacy degli utenti.

[software id=""]

/https://www.html.it/app/uploads/2014/03/codedUItest04.png)